很多人都说Windows服务器不安全,没有Linux服务器安全,这都是人云亦云的想法。其实,如果你对服务器系统不够了解,有些服务处理得不好,不管是Windows还是Linux都一样不安全。本文主要讲一些Windows 2008/2012 服务器配置的一些加固经验,希望能帮助到大家。

升级补丁

虽然系统可以设置自动更新,但是我还是喜欢设置为自动下载,手动更新。每天登陆服务器看看有没有异常,这是一个好习惯,如果提示有新补丁,看看补丁的作用再更新。

帐号安全

每个站点用不同的帐号,做好权限划分,这个就不说了,现在主流的主机管理系统都帮你做好这个工作了。重点说一说管理员账号的安全问题。

密码安全

密码一定要复杂一些,使用“数字+字母+特殊字符”的混合密码,不要把密码透露给任何人,如果有特殊情况,比如需要机房人员提供技术服务时必须要提供密码,当完成技术服务后一定要更改新的密码,不要怕麻烦。

账户安全

最好不要用administrator帐号,可以新建一个管理员账号,然后把administrator帐号禁用或者删除。鼠标右键系统驱动器(磁盘)->“属性”->“安全”,查看每个系统驱动器根目录是否设置为Everyone有所有权限,如果有的话,删除Everyone的权限或者取消Everyone的写权限。“Win+R”键调出“运行”->secpol.msc (本地安全策略)->安全设置

账户设置->账户锁定策略

帐户锁定时间:30分钟

帐户锁定阀值:5次无效登录

重置帐户锁定计数器:30分钟

本地策略->安全选项

交互式登录:不显示最后的用户名:启用

“Win+R”键调出“运行”->gpupdate /force立即生效

影子账户

影子账户需要单独重点说说的,因为这个太危险了,影子账户就像一个管理员账号的影子一样,看着很普通,但是拥有管理员一样的权限。

如何找到影子账户

“Win+R”键调出“运行”->regedit

打开“注册表编辑器”,找到[HKEY_LOCAL_MACHINE\SAM\SAM],右击该项选择“权限”,选中“组或用户名称”列表中的“Administrators”,勾选“完全控制”后点击“确定”。

按F5刷新一下注册表就会发现可以打开该项的下级分支了,找到[HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names],其下的子项就是系统中的账户名。

继续展开[HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\Administrator],查看并记录下该项的默认值。

查看Administrator帐号所对应的键值和"users"子项里的相对应,"users"里包含的就是该帐户的权限的键值(比如:Administrator的键值是1f4为结尾的,就从上面users里面找1f4为结尾的键)。打开Administrator所对应的"F"键值并复制里面的16进制。

依次检查[HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names]下的所有子项,如果某个子项的默认值与刚才记录下的Administrator的默认值相同,那么这个就是影子账户了,当然不能给黑客留一把后门“钥匙”,毫不犹豫地删除之。

除Administrator外,黑客还可能复制出其他账户的用户数据“保管箱”的“钥匙”,所以保险起见还需检查[HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names]下所有子项的默认值是否有相同的,如果有,那么就该小心了。

防火墙

开启防火墙:点击任务栏的"服务器管理器"图标 在右侧的面板中,点击"转到Windows防火墙" 在左侧的树状列表中,鼠标右键点击"高级安全Windows防火墙" 在弹出的对话框中,选择"公用配置文件",确定"防火墙状态"为"开启",点击"确定"关闭对话框。

禁用一些危险的端口:在左侧的树状列表中,展开"高级安全Windows防火墙",点击"入站规则",新建入站规则,选择协议TCP,把3306(MySQL)、1433(SQL Server)禁用。这样,就不能从外部访问数据库了,当然,如果你需要用另外一台服务器上程序连接这台服务器上的数据库就不能把这两个端口禁用。

优化服务

“Win+R”键调出“运行”->services.msc,把以下服务改为手动:

COM+ Event System

DHCP Client

Diagnostic Policy Service

Distributed Transaction Coordinator

DNS Client

Distributed Link Tracking Client

Remote Registry

Print Spooler

Server(不使用文件共享可以关闭)

Shell Hardware Detection

TCP/IP NetBIOS Helper

Windows Update

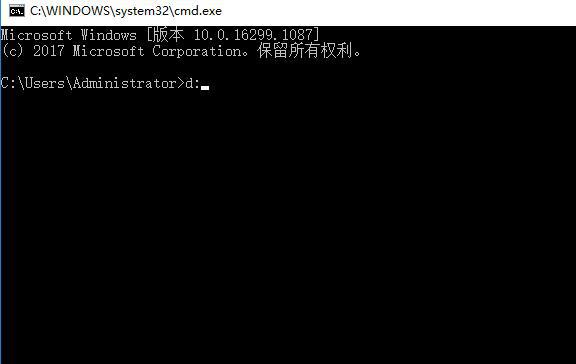

关闭默认共享

“Win+R”键调出“运行”->cmd.exe->net share,查看共享。关闭C$、D$等默认共享:“Win+R”键调出“运行”->regedit->找到HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters ,新建AutoShareServer(REG_DWORD),键值为0

网络访问限制

“Win+R”键调出“运行”->secpol.msc ->安全设置->本地策略->安全选项

网络访问: 不允许 SAM 帐户的匿名枚举:已启用

网络访问: 不允许 SAM 帐户和共享的匿名枚举:已启用

网络访问: 将 Everyone权限应用于匿名用户:已禁用

帐户: 使用空密码的本地帐户只允许进行控制台登录:已启用

限制部分命令的权限

使用cacls命令或资源管理器查看以下文件权限,建议对以下命令做限制,只允许system、Administrator组访问:

%systemroot%\system32\cmd.exe

%systemroot%\system32\regsvr32.exe

%systemroot%\system32\tftp.exe

%systemroot%\system32\ftp.exe

%systemroot%\system32\telnet.exe

%systemroot%\system32\net.exe

%systemroot%\system32\net1.exe

%systemroot%\system32\cscript.exe

%systemroot%\system32\wscript.exe

%systemroot%\system32\regedit.exe

%systemroot%\system32\regedt32.exe

%systemroot%\system32\cacls.exe

%systemroot%\system32\command.com

%systemroot%\system32\at.exe

有问题可在下方评论留言,或关注“大超小志”微信公众号留言。

留言评论

如需留言或评论,请在微信中打开此页面。